Amazon Web Services 한국 블로그

AWS IAM Access Analyzer – AWS 리소스에 대한 내부 액세스 검증 기능 출시

이제 기업 보안팀이 중요한 AWS 리소스에 액세스할 수 있는 AWS Identity and Access Management(IAM) 역할과 사용자를 확인하는 데 도움이 되는 AWS IAM Access Analyzer의 새로운 기능을 발표합니다. 이 새로운 기능은 기존의 외부 액세스 분석을 보완하여, Amazon Web Services(AWS)조직 내에서 부여된 액세스 권한에 대한 포괄적인 가시성을 제공합니다.

금융 서비스 및 의료와 같은 규제 산업의 보안 팀은 신용 카드 정보나 의료 기록이 포함된 Amazon Simple Storage Service(Amazon S3) 버킷과 같은 민감한 데이터 저장소에 대한 액세스 권한을 확인해야 합니다. 이전에는 팀이 AWS Identity and Access Management(IAM) 정책을 수동으로 검토하거나 패턴 매칭 도구에 의존하여 내부 액세스 패턴을 이해하는 데 상당한 시간과 자원을 투자해야 했습니다.

새로운 IAM Access Analyzer 내부 액세스 조사 결과는 AWS 조직 내에서 누가 중요한 AWS 리소스에 액세스할 수 있는지 식별합니다. 이 기능은 서비스 제어 정책(SCP), 리소스 제어 정책(RCP), 신원 기반 정책을 포함한 여러 정책을 자동 추론하여 집합적으로 평가하고, 사용자가 S3 버킷, Amazon DynamoDB 테이블 또는 Amazon Relational Database Service(Amazon RDS) 스냅샷에 액세스할 때 조사 결과를 생성합니다. 조사 결과는 통합 대시보드에 집계되어 액세스 검토 및 관리를 간소화합니다. Amazon EventBridge를 사용하여 새로운 조사 결과에 대해 개발 팀에 자동으로 알림을 보내 의도하지 않은 액세스를 제거할 수 있습니다. 내부 액세스 조사 결과는 보안 팀이 중요한 리소스에 대한 액세스 제어를 강화하고, 컴플라이언스 팀이 액세스 제어 감사 요구 사항을 입증하는 데 도움을 줍니다.

이제 실습해 봅시다

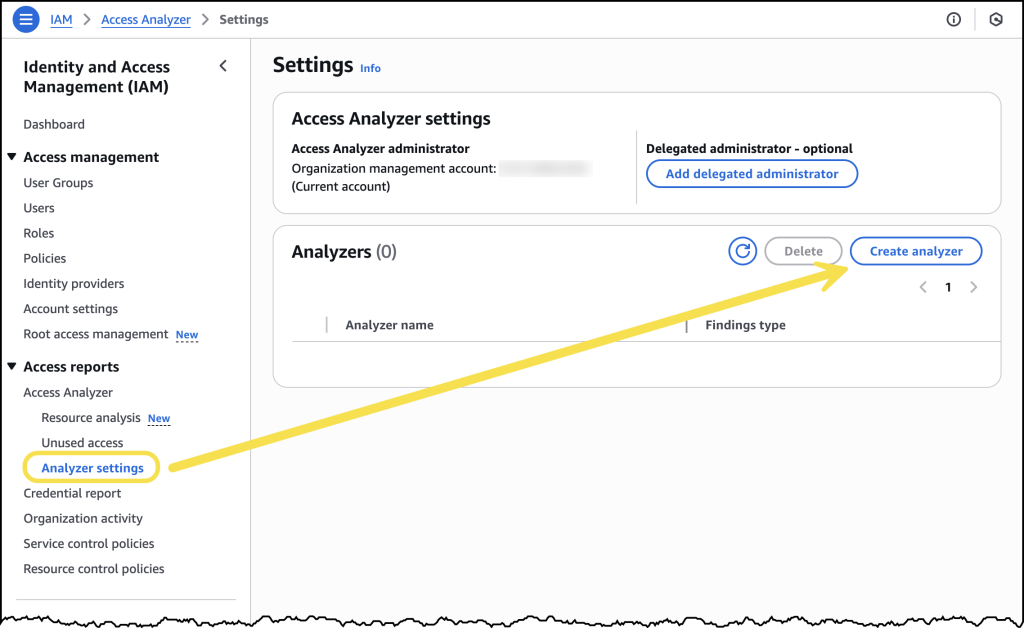

이 새로운 기능을 사용하려면 AWS Management Console을 사용하여 특정 리소스를 모니터링하도록 IAM Access Analyzer를 활성화할 수 있습니다. IAM으로 이동하여 왼쪽 탐색 메뉴의 액세스 보고서 섹션 아래에 있는 Analyzer 설정을 선택하세요. 여기에서 분석기 생성을 선택합니다.

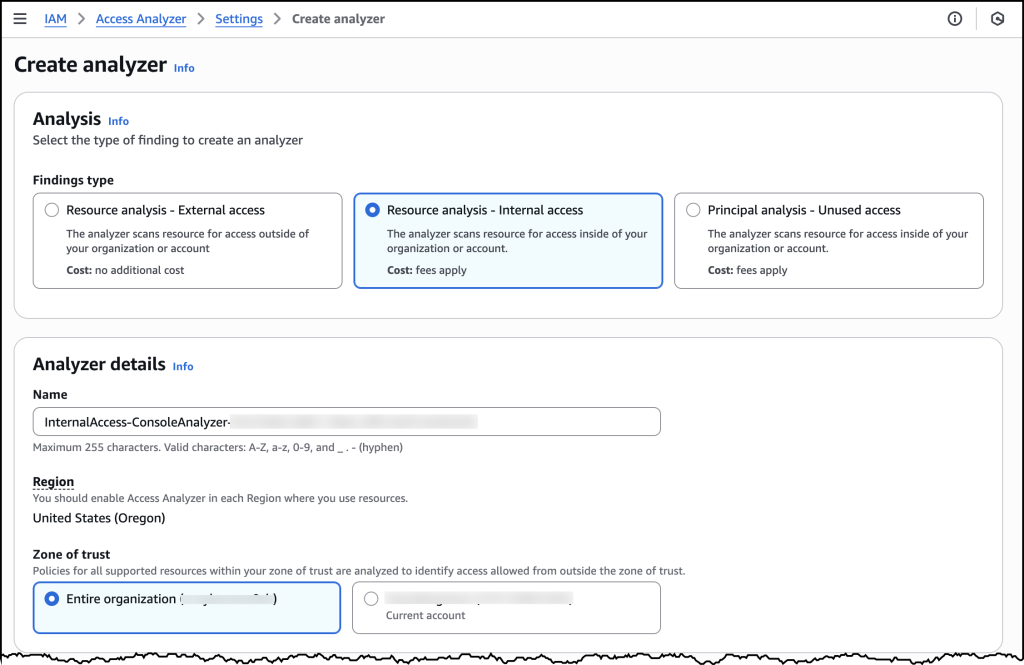

분석기 생성 페이지에서 리소스 분석 – 내부 액세스 옵션을 선택합니다. 분석기 세부 정보에서 분석기 이름을 원하는 대로 지정하거나 자동 생성된 이름을 사용할 수 있습니다. 다음으로 신뢰 영역을 선택해야 합니다. 계정이 AWS 조직의 관리 계정인 경우, 조직 내 모든 계정 또는 현재 로그인한 계정의 리소스를 모니터링하도록 선택할 수 있습니다. 계정이 AWS 조직의 멤버 계정이거나 독립 실행형 계정인 경우, 해당 계정 내의 리소스만 모니터링할 수 있습니다.

신뢰 영역은 또한 분석 범위에 포함되는 IAM 역할과 사용자를 결정합니다. 조직 신뢰 영역 분석기는 조직 내 모든 IAM 역할과 사용자가 리소스에 액세스할 수 있는지 평가하는 반면, 계정 신뢰 영역은 해당 계정의 IAM 역할과 사용자만 평가합니다.

첫 번째 예시에서는 계정이 관리 계정이라고 가정하고, 조직을 신뢰 영역으로 하여 분석기를 생성합니다.

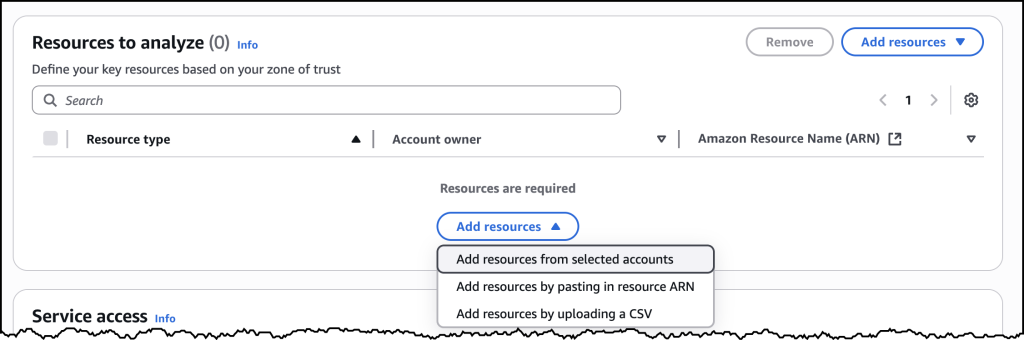

다음으로 분석할 리소스를 선택해야 합니다. 리소스 추가를 선택하면 세 가지 옵션이 나타납니다. 먼저, 분석을 위해 계정과 리소스 유형을 지정하여 리소스를 선택하는 방법을 살펴보겠습니다.

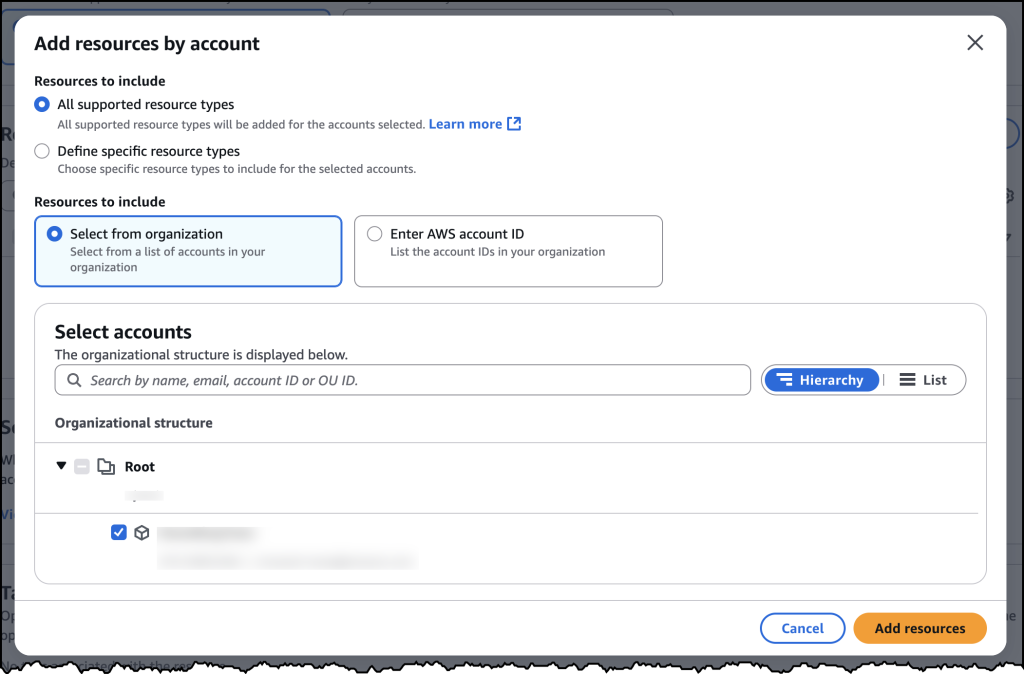

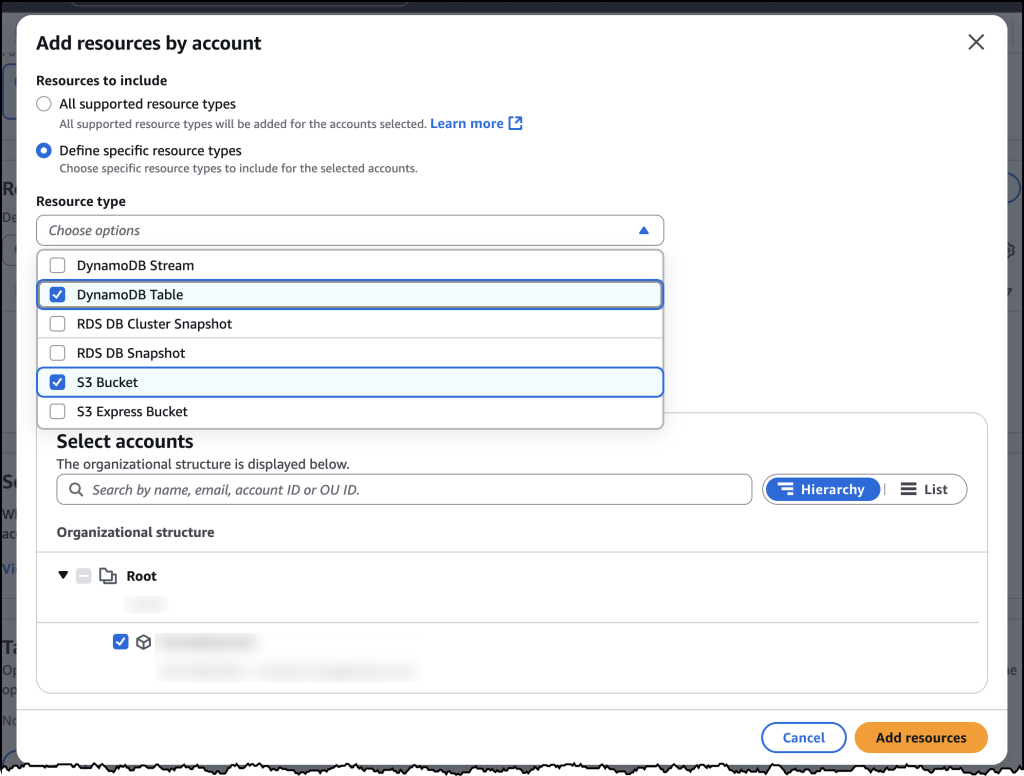

계정별 리소스 추가 대화상자를 사용하여 새로운 인터페이스에서 리소스 유형을 선택할 수 있습니다. 여기서 지원되는 모든 리소스 유형을 선택하고 모니터링할 계정을 선택합니다. 이렇게 하면 지원되는 모든 리소스 유형을 모니터링하는 분석기가 생성됩니다. 조직 구조(아래 스크린샷 참조)를 통해 계정을 선택하거나, AWS 계정 ID 입력 옵션을 사용해 계정 ID를 붙여넣을 수 있습니다.

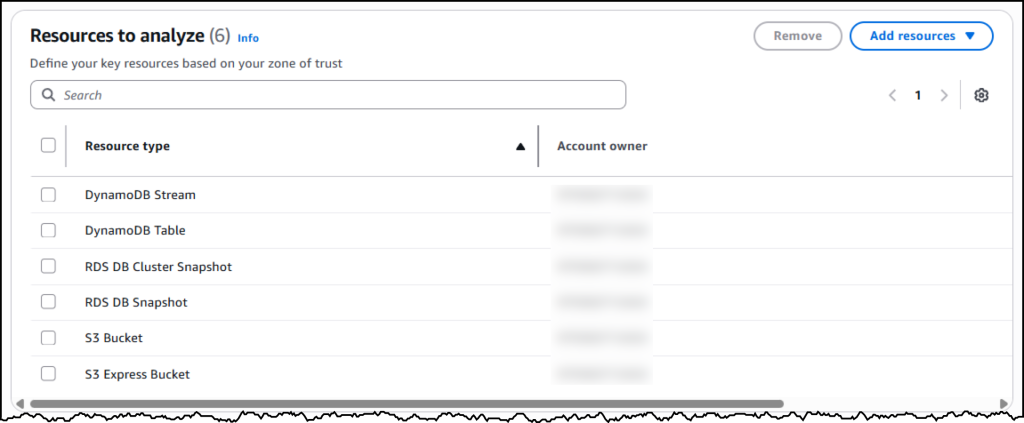

또한 특정 리소스 유형 정의 대화상자를 사용하여 지원되는 리소스 유형 목록에서 선택할 수도 있습니다(아래 스크린샷 참조). 이 구성으로 분석기를 생성하면, IAM Access Analyzer가 계정 내 선택한 유형의 기존 및 신규 리소스를 지속적으로 모니터링하며 내부 액세스를 확인합니다.

선택을 완료하면 리소스 추가를 선택합니다.

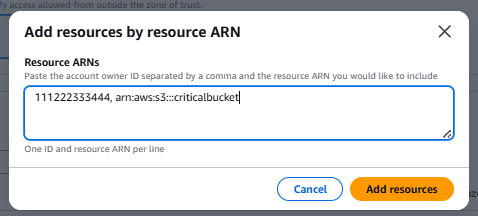

또는 리소스 ARN으로 리소스 추가 옵션을 사용할 수 있습니다.

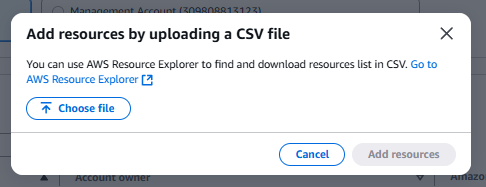

또는 CSV 파일 업로드로 리소스 추가 옵션을 사용해 대규모로 특정 리소스 목록을 모니터링하도록 설정할 수도 있습니다.

분석기 생성을 완료하면, IAM Access Analyzer가 정책을 매일 분석하고 조직 내 IAM 역할과 사용자에게 부여된 액세스 권한을 보여주는 조사 결과를 생성합니다. 업데이트된 IAM Access Analyzer 대시보드는 이제 리소스 중심의 뷰를 제공합니다. 활성 조사 결과 섹션에서는 액세스를 세 가지 주요 카테고리(공개 액세스, 조직 외부 액세스(별도의 외부 액세스 분석기 필요), 조직 내부 액세스)로 요약합니다. 주요 리소스 섹션에서는 세 가지 카테고리별로 활성 조사 결과가 있는 주요 리소스를 강조 표시합니다. 왼쪽 메뉴에서 모든 활성 조사 결과 보기 또는 리소스 분석을 선택하면 분석된 모든 리소스 목록을 볼 수 있습니다.

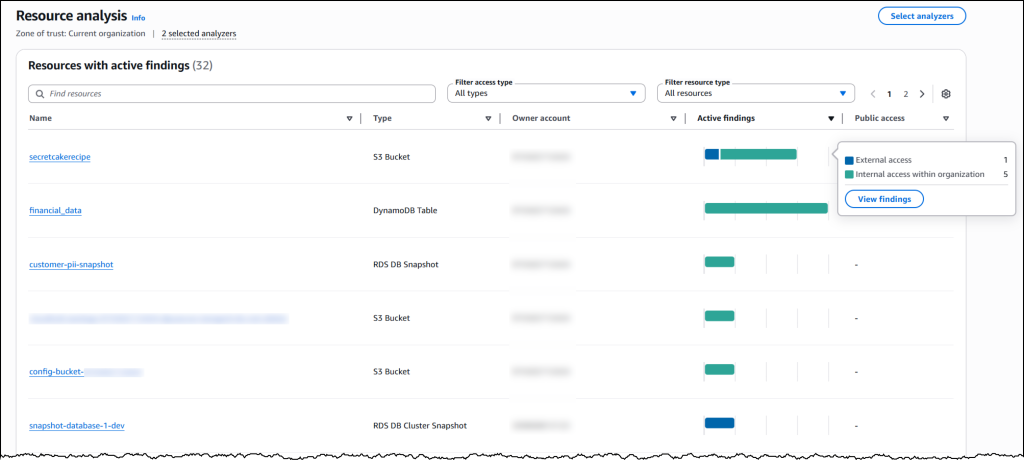

리소스 분석 페이지에서는 분석된 모든 리소스 목록을 필터링하여 추가 분석할 수 있습니다.

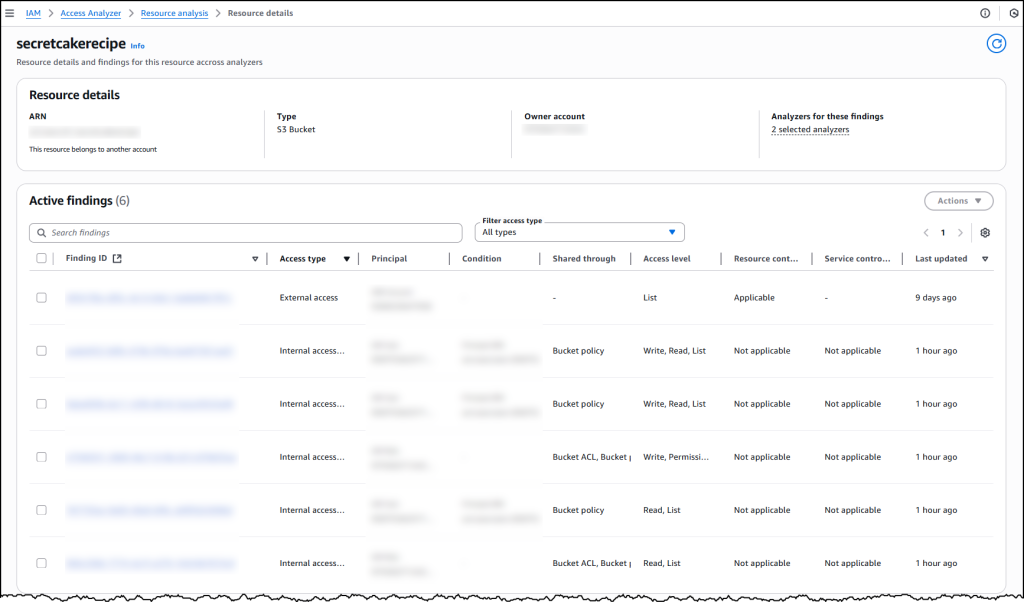

특정 리소스를 선택하면, 리소스 세부 정보 페이지에서 사용 가능한 외부 액세스 및 내부 액세스 조사 결과가 모두 표시됩니다. 이 기능을 사용하여 선택한 리소스에 대한 모든 가능한 액세스를 평가할 수 있습니다. 각 조사 결과에 대해 IAM Access Analyzer는 허용된 IAM 작업 및 조건, 적용 가능한 SCP 및 RCP의 영향 등 상세 정보를 제공합니다. 이를 통해 액세스가 적절하게 제한되어 최소 권한 원칙을 충족하는지 확인할 수 있습니다.

요금 및 가용성

이 새로운 IAM Access Analyzer 기능은 오늘부터 모든 상업용 리전에서 사용할 수 있습니다. 가격은 월별로 모니터링되는 주요 AWS 리소스 수를 기준으로 책정됩니다. 외부 액세스 분석은 추가 비용 없이 계속 제공됩니다. EventBridge 가격은 별도로 적용됩니다.

IAM Access Analyzer와 주요 리소스의 내부 액세스 분석 시작에 대해 더 알아보려면 IAM Access Analyzer 문서를 방문하세요.